Die Reduzierung unserer eigenen Technologie ist keine Kampfoption

Das US-Militär muss für jede Frequenzumgebung trainieren.

Der Roman 2034 von James Stavridis und Elliot Ackerman setzt ein grundlegendes Missverständnis darüber fort, wie Technologie in zukünftigen Konflikten eingesetzt und gemanagt werden sollte.

Die anhaltende Erzählung ist, dass wir aufgrund von Spektrumsverschlechterung, Cyberangriffen, weltraumgestützter Erkennung und der Möglichkeit von Interferenzen unsere Systeme in Konflikten mit Mitbewerbern absichtlich senken sollten. Aber wenn wir unsere Technologie in einem Peer-Konflikt präventiv reduzieren, werden wir scheitern.

In dem Roman, nachdem ein Konflikt mit der chinesischen Marine zum Versagen des amerikanischen technologischen Systems führte, deaktivierte das amerikanische Schiff präventiv "jede Schnittstelle mit einem Computer, GPS oder [jeder Schnittstelle, auf die online zugegriffen werden kann]".

Darüber hinaus entschied der verantwortliche Kapitän, dass Munition durch manuelle Waffenvisiere und manuelles Auslösen eingesetzt wird. Die Navigation wird außerhalb der Karte durchgeführt und die Flugzeit wird mit Uhren, Bleistiften und Taschenrechnern berechnet VHF-, UHF- und HF-Funkbausätze Um damit umzugehen."

Es besteht ein Unterschied zwischen der selektiven Nutzung des Systems zur Verschleierung von Signalen – oder der Entscheidung, den Einsatz von Technologie für betriebliche Zwecke einzuschränken – und dem präventiven Einsatz von Technologie. In einem Konflikt kommt es zu einem Aktions-/Gegenaktionszyklus zwischen uns und unseren Wettbewerbern, in dem wir uns auf der Ebene der jeweils anderen Technologien angreifen und dadurch temporäre Vorteile generieren. Wenn unsere Technologie vor Herausforderungen steht, müssen wir alle Anstrengungen unternehmen, um alternative Verbindungswege zu finden und gleichzeitig zu bestimmen, wie feindliche Effekte erzielt werden können, um dieselben Angriffe in Zukunft zu verhindern.

Durch die präventive Herabstufung unseres Systems haben wir unsere Manövrierfähigkeit im elektromagnetischen Spektrum und im Netzwerkbereich eingeschränkt, um feindlichen Aktionen entgegenzuwirken und vorübergehende Vorteile zu erlangen. Manchmal hoffen wir sogar, dass der Feind den Effekt erfolgreich ausführen kann, da dies möglicherweise seine Herkunft verrät - wie die Leistungsmerkmale des signal blocker.

Die einzige Situation, in der wir unsere Technologie präventiv reduzieren sollten, ist, wenn sie keine Konkurrenz mehr ist und wir exzellenten Wettbewerbern in allen Aspekten der Technologie überlegen sind. Wenn wir uns in einem Peer-to-Peer- oder Close-to-Peer-Konflikt befinden, müssen wir alle Anstrengungen unternehmen, um die Konnektivität unserer Technologie aufrechtzuerhalten, während wir für Szenarien trainieren, in denen unsere Technologie vorübergehend nicht verfügbar ist.

Da wir wissen, dass wir in einer Umgebung arbeiten werden, in der sich unsere Technologie verschlechtern oder versagen kann, müssen wir eine Methode für den Betrieb in den folgenden Umgebungen entwickeln: digital und vollständig verbunden, digital und lokal verbunden, digital und nicht verbunden und analog. In einer anderen als der digitalen und vollständig vernetzten Umgebung müssen wir alle Anstrengungen unternehmen, um zu einer vollständig vernetzten Umgebung zurückzukehren, um Parität zu erreichen oder unsere Gegner vorübergehend anzuführen.

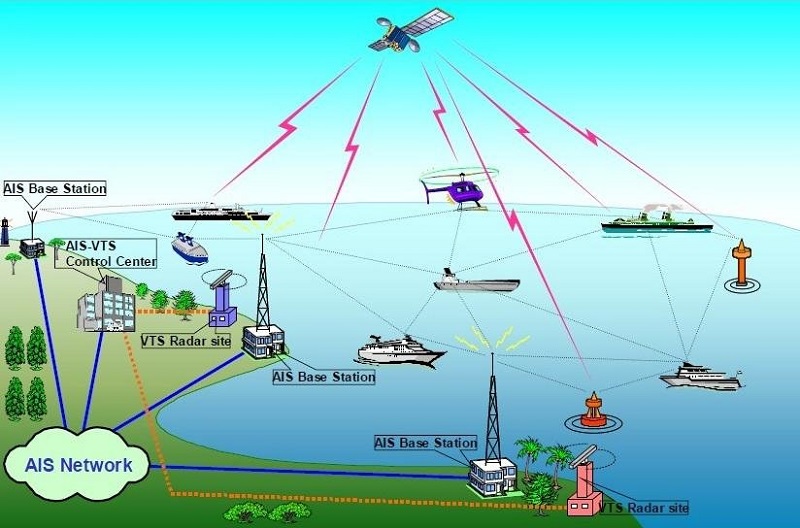

Eine digitale und vollständig vernetzte Umgebung ist ideal. In dieser Umgebung werden unsere lokalen Netzwerke, ob Mobilfunk-, Drahtlos- oder Funk-Mesh-Netzwerke, mit einem größeren Netzwerk verbunden, wodurch wir die volle Leistungsfähigkeit unserer Technologie nutzen können. Bei zukünftigen Konflikten kann diese Situation in einer digitalen, aber lokal vernetzten Umgebung auftreten, in diesem Fall kann der Zugang zu höheren Ebenen, größeren Netzwerken oder Ortung, Navigation und Timing abgeschnitten werden.

Die digitale, aber lokale Verbindungsumgebung ist nicht optimal, aber selbst wenn auf das externe Netzwerk/die externe Einheit nicht zugegriffen werden kann, ermöglicht die lokale Verbindung immer noch ein gewisses Maß an einheitsinterner Kommunikation. Darüber hinaus kann das Gerät in dieser Umgebung, in der GPS beeinträchtigt sein kann oder nicht, immer noch basierend auf einer Kombination aus Trägheitsnavigation und IoT-Triangulation innerhalb des lokalen Netzwerks navigieren.

Numbers but not connected bedeutet, dass wir weiterhin auf die Geräte zugreifen können, sie jedoch vom Netzwerkzugriff abgeschnitten wurden. In dieser Umgebung können wir immer noch gängige Betriebsbilder mit integrierten Karten und Rastern und anderen digitalen Werkzeugen verwenden, um Informationen für die eventuelle Wiederherstellung der (auch vorübergehenden) Netzwerkfähigkeiten aufzubereiten.

Simulation ist die am wenigsten ideale Umgebung. Die analoge Umgebung bedeutet eine vollständige Trennung vom digitalen System, einschließlich der Unterbrechung der Stromversorgung. Wir müssen darin geschult werden, in einer simulierten Umgebung zu arbeiten, und müssen verstehen, dass wir weiterhin alle Anstrengungen unternehmen werden, um das Netzwerksystem wiederherzustellen, um einen gleichen oder vorübergehenden Vorteil gegenüber dem Feind zu erzielen.

Jede Technik, die uns präventiv in Erwartung der Handlungen des Feindes herabsetzt, ist falsch. Da gleichrangige Wettbewerber die Technologie des anderen stören, selbst wenn es nur wenige Minuten Verbindungszeit sind, wird die andere Partei keine vorübergehenden Vorteile schaffen, die genutzt werden müssen. Wir müssen lernen, in verschiedenen Umgebungen zu agieren. Teil des Trainings muss die Notwendigkeit sein, die Verbindung so schnell wie möglich wiederherzustellen, um jeden vorübergehenden Vorteil des Feindes zu beseitigen. Wir müssen gegen präventive Herabstufungen kämpfen, denn jedes Mal, wenn wir unser System absichtlich herabstufen, verschaffen wir dem Feind einen Vorteil.